محققان امنيتي از تأييد يك بدافزار مخرب در سيستمعامل مك در اثر خطاي سهوي اپل خبر دادند

اپل سياستهاي بسيار سختگيرانهاي را در تأييد نرمافزارها براي اپ استور پيادهسازي ميكند. اين سياستها با هدف جلوگيري از انتشار بدافزارها در اپ استور پياده ميشوند. البته بههرحال در برخي موارد، نرم افزارهايي هم هستند كه موفق به عبور از فيلترهاي سخت اپل ميشوند. كوپرتينوييها حتي سال گذشته فرايندهاي خود را سختگيرانهتر كردند و از توسعهدهندهها خواستند تا براي اجراي نرمافزار روي ميليونها دستگاه مك، محصولات خود را براي مطالعههاي امنيتي هم ثبتنام كنند.

مجرمان در دور زدن لايههاي امنيتي مطالعه اپليكيشنها در مك، موفق بودهاند

فرايند مطالعه امنيتي اپليكيشنها كه بهنام Notoziration در اپل شناخته ميشود، اپليكيشن را با هدف پيدا كردن اشكالات امنيتي و محتواي مخرب، اسكن ميكند. اگر مطالعهها با موفقيت انجام شوند، نرمافزار نظارت امنيتي پيشفرض مك، Gatekeeper، اجازهي اجراي اپليكيشن را صادر ميكند. اپليكيشنهايي كه از فرايند مطالعه امنيتي عبور نكنند، اجازهي اجرا نخواهند داشت.

اخبار جديد ادعا ميكنند كه ظاهرا يك بدافزار از مراحل مطالعه امنيتي اپل عبور كرده است. محققان امنيتي در گزارش اخير خود ميگويند كه بدافزار بهصورت سهوي از مراحل ثبت نهايي امنيتي اپل عبور كرد.

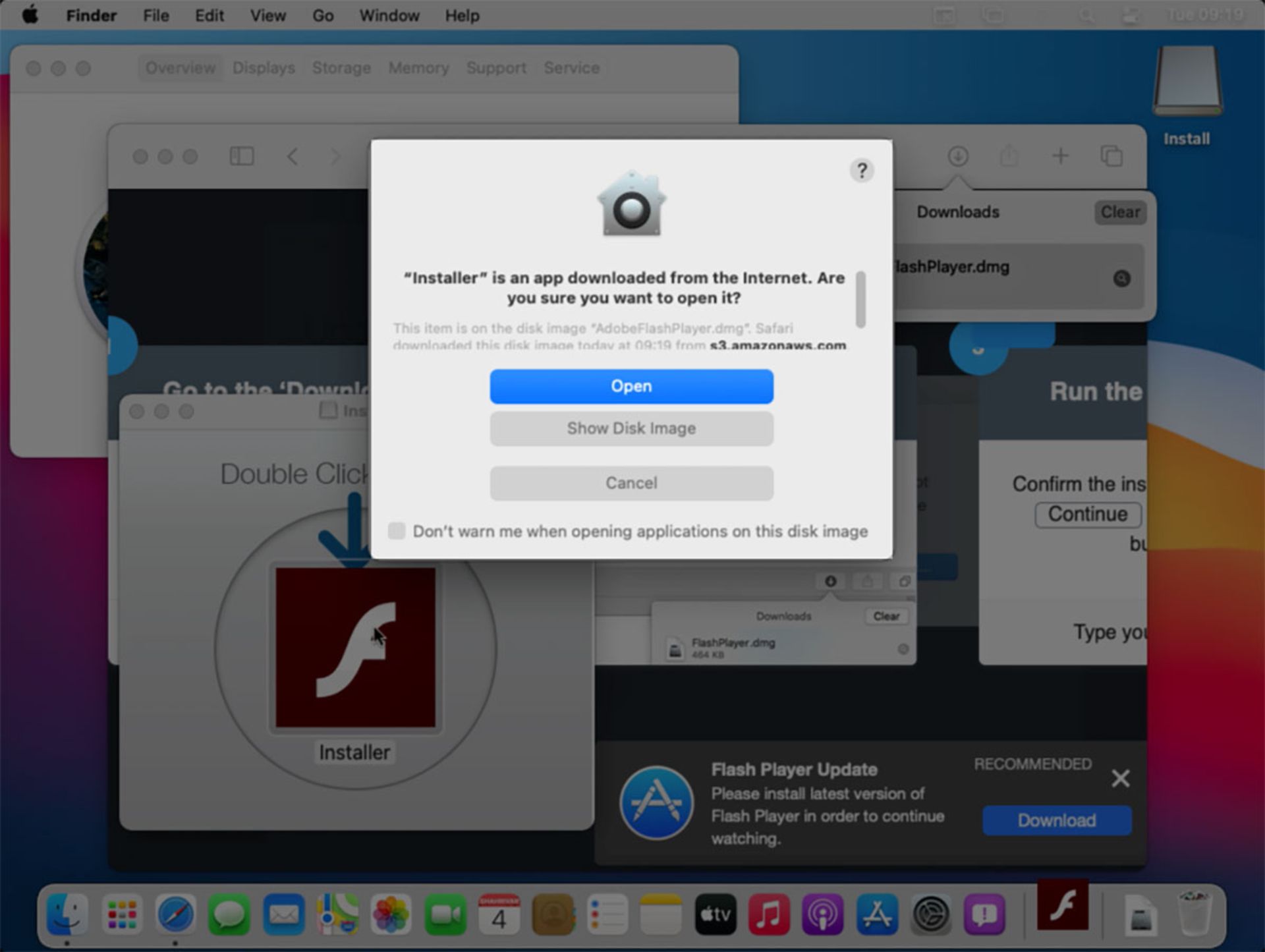

پيتر دانتيني و پاتركي واردل، محققان امنيتي مشهور مك، يك كمپين مبتني بر بدافزار شناسايي كردند كه بهصورت يك فايل نصبي ادوبي فلش اجرا ميشود. اين نوع از كمپينها بدافزاري مرسوم هستند و از سالها پيش در دنياي كامپيوترهاي شخصي اجرا ميشوند. حتي با اينكه فلش امروزه متخصصد بسيار پاييني دارد، باز هم كمپينهاي بدافزاري مبتني بر آن، موفق به توزيع و اجرا ميشوند. اكثر كمپينهاي اينچنيني، شامل كدهاي تأييدنشده هستند كه مك بهمحض اجراي اوليه، آنها را مسدود ميكند، اما ظاهرا در مسدودسازي كمپين اخير، موفق نبوده است.

نكتهي مهم يافتههاي جديد امنيتي اين بود كه كد بدافزار نصبكنندهي فلش، تأييديهي امنيتي اپل را دريافت كرد. تأييديهي امنيتي بدين معنا بود كه بدافزار بدون شناسايي لايهي امنيتي، بهراحتي اجرا ميشد

واردل در يافتههاي جديد خود ميگويد سيستم امنيتي اپل، به اشتباه كدهاي بدافزاري را تأييد كرده است كه در بدافزار شناختهشدهي Shlayer استفاده ميشوند. كسپرسكي در آخرين گزارشهاي خود ادعا كرده بود كه Shlayer مرسومترين بدافزار سال ۲۰۱۹ در سيستمعامل مك بوده است. Shlayer در دستهي بدافزارهاي تبليغي قرار ميگيرد كه خود را در ميانهي مسير ترافيك وب رمزگذاري شده (حتي وبسايتهاي HTTPS) قرار ميدهد و وبسايتها و نتايج جستوجو را با موارد مدانديشه متخصصين خود جايگزين ميكند. درنتيجه عاملان بدافزار از نمايش بيشتر تبليغات، درآمدزايي ميكنند.

گزارش واردل كه در يك پست وبلاگي منتشر شد ميگويد كه توزيع بدافزار Shlayer با عبور از لايههاي امنيتي اپل، براي اولينبار رخ داده است. اپل كدهاي مخرب موجود در بدافزار را شناسايي نكرده و اجازهي اجراي آن را در مك صادر كرد بود. بدافزار مذكور حتي امكان اجرا در نسخهي بتا سيستمعامل macOS Big Sur را هم داشت كه نسخهي نهايي آن تا پايان امسال عرضه ميشود. درنهايت كوپرتينوييها طبق گزارش واردل، كدهاي مخرب و بدافزار مرتبط را حذف كرده و امكان اجراي آن را نيز در مك مسدود كردند.

سخنگوي اپل در واكنش به اخبار منتشرشده گفت: «بدافزارهاي مخرب هميشه درحال تغيير هستند و سيستم ثبت و تأييد اپل به ما امكان ميدهد تا آنها را از سيستمعامل مك دور نگه داريم. با استفاده از همين سيستم، درزمان شناسايي بدافزارها نيز واكنش سريعتري داريم. ما پس از كسب اطلاع از بدافزار مخرب تبليغاتي، نسخهي شناساييشده را حذف، حساب متخصصي توسعهدهنده را مسدود و مجوزهاي مرتبط را باطل كرديم. ما از محققان بهخاطر تلاشهايشان در مسير حفاظت از متخصصان تشكر ميكنيم».

واردل ميگويد مجرمان سايبري كمي پس از حذف بدافزارها از مك، با نسخههاي جديدي باز هم تحت تأييديهي امنيتي اپل به سيستمها بازگشتند. او ميگويد بدافزارها مجددا موفق به دور زدن سيستم امنيتي اپل شدهاند. در ادامه باز هم اپل تأييد كرد كه نسخههاي جديد را مسدود كرده است. ظاهرا اين بازي موش و گربه در پيدا كردن و مسدود كردن بدافزارهاي تبليغاتي مك هنوز ادامه دارد.

هم انديشي ها