بروت فورس (Brute Force) چيست ؛ بلاي جان امنيت گذرواژهها

«واقعاً هيجانانگيز است. به نوعي شبيه شكار است؛ اما نه شكار حيوانات؛ بلكه شكار هشها. بهترين شكل بازي قايم موشك!»

اين حرفهاي يك متخصص امنيت سايبري است كه درجه امنيت گذرواژهها را مطالعه كرده و براي اين كار از حمله بروت فورس (Brute Force) استفاده ميكند. البته او هشدار ميدهد كه اگر از اين نوع حمله براي اهداف غيرقانوني استفاده كنيد، بايد منتظر عواقب آن نيز باشيد.

حمله Brute Force ميتواند هم يكي از سادهترين روشهاي كشف گذرواژه با ميزان موفقيت بالا و هم روشي به نسبت پيچيده و در عين حال با موفقيت پايين باشد. براي آشنايي با اين نوع حمله سايبري، ابزارهاي مورداستفاده براي اين حمله و روشهاي محافظت دربرابر آن با اين مقاله همراه شويد.

- حمله بروت فورس چيست؟

- انواع حمله بروت فورس

- اهداف هكرها از حملات بروت فورس

- ضعفها و قوتهاي حملات بروت فورس

- حمله بروت فورس چگونه انجام ميشود؟

- ابزارها و نرمافزارهاي حمله بروت فورس

- نرمافزار Aircrack-ng

- نرمافزار John the Ripper

- نرمافزار Rainbow Crack

- نرمافزار L0phtCrack

- نرمافزار Ophcrack

- نرمافزار Hashcat

- راههاي محافظت دربرابر حملات بروت فورس

- راههاي ايجاد پسورد قوي

- مطالعه درجه امنيت پسورد

- آيا گذرواژه من فاش شده است؟

حمله بروت فورس چيست؟

حمله بروت فورس (brute force) كه بهعنوان حمله جستجوي فراگير (Exhaustive Search) نيز شناخته ميشود، يكي از رايجترين حملات سايبري براي پيداكردن گذرواژههاي متخصصان يا صفحهاي پنهان در وبسايتها است.

اين نوع حمله سايبري معادل اين صحنه آشنا در فيلمها است: درِ خانهاي قفل است و شخصيت دزد داستان دستهاي كليد دارد؛ اما نميداند كدام كليد قفل در را باز ميكند. وقت هم بسيار تنگ است و صاحبخانه هر لحظه ممكن است از راه برسد. براي همين شخصيت فيلم شروع به امتحانكردن تمام كليدها ميكند تا بالاخره يكي از آنها قفل در را باز كند.

حمله بروت فورس هم به همين شكل است با اين تفاوت كه مهاجم بهجاي ورود به زور به خانه، قصد دارد بدون اجازه به حسابهاي الكترونيك متخصصان ديگر وارد شود. عبارت brute force در انگليسي به معني «حمله به زور» است و اين معني دقيقاً در اين مدل حمله سايبري نمايان است؛ هكر ازطريق اين حمله تمام تركيبات ممكن گذرواژه موردانديشه متخصصين را حدس ميزند تا سرانجام به جواب درست برسد.

حمله بروت فورس اگرچه به حدي ساده به انديشه متخصصين ميرسد كه حتي هكرهاي بسيار مبتدي هم ميتوانند از پس آن برآيند، ممكن است بسيار زمانبر باشد؛ مثلاً اگر وبسايتي كه حمله بروت فورس عليه آن صورت گرفته از كليدهاي رمزنگاري براي پنهان كردن يا به اصطلاح «هش» (hash) كردن گذرواژهها استفاده كرده باشد، كشف گذرواژهها ازطريق اين حمله بسته به نوع كليد رمزنگاري، ميتواند تقريباً ناممكن باشد. بااينحال، اگر گذرواژه ضعيف باشد، يك حمله بروت فورس ساده ميتواند در عرض چند ثانيه و بدون هيچ زحمتي آن را به درستي حدس بزند.

درست است كه حملات بروت فورس بر پايه حدس و گمان است و حتي از آن بهعنوان حمله غيرهوشمندانه نيز ياد ميشود؛ اما بهشدت رايج است چون در بسياري از موارد با موفقيت طبق گزارش شركت ورايزون از يك حمله گسترده نقض داده، ۸۰ درصد افشاي گذرواژهها ازطريق حملات بروت فورس صورت گرفته بود.

انواع حمله بروت فورس

حملات بروت فورس ساده: در اين مدل حمله، هكرها بدون استفاده از ابزارهاي نرمافزاري اقدام به حدس و كشف گذرواژههاي متخصصان ميكنند. اين حمله تنها در مواردي كه گذرواژه ضعيف و بهراحتي قابل حدس باشد، موفق عمل ميكند.

حملات ديكشنري (Dictionary attacks): در اين نوع حمله، هكر نام متخصصي خاصي را هدف قرار داده و به كمك ديكشنري يا فهرستي از گذرواژههاي رايج كه در حملات نقض داده افشا شده است، شروع به امتحانكردن تكتك اين گذرواژهها كرده تا سرانجام به گذرواژه مربوط به نام متخصصي مورد هدف، برسد؛ مثلاً اگر گذرواژه انتخابي شما 12345باشد، اين گذرواژه تاكنون در ۲,۴۹۳,۳۹۰ حمله نقض داده كشف شده است و ميتوانيد مطمئن باشيد كه در تمام ديكشنريهاي مورداستفاده در حملات بروت فورس وجود دارد.

حملات بروت فورس وارونه (Reverse brute force attacks): اين مدل حمله همانطوركه از اسمش مشخص است، برعكس حمله بروت فورس ساده است؛ به اين معني كه هكر نام متخصصي خاصي را هدف قرار نميدهد، بلكه فهرستي از گذرواژههاي رايج را شناسايي كرده و آنها را با ميليونها نام متخصصي مطابقت ميدهد تا در نهايت بتواند گذرواژهها را با نام متخصصي مربوط به آنها جور كند.

گذرواژههاي افشا شده را ميتوان بهراحتي در دارك وب پيدا كرد. هكرها با حمله به وبسايتهاي مختلف، فهرستي از گذرواژههاي ذخيره شده در سرورهاي آنها را سرقت كرده و سپس در دارك وب منتشر ميكنند. دستهاي ديگر از هكرها نيز با استفاده از اين گذرواژهها حملات بروت فورس وارونه ترتيب ميدهند تا با پيداكردن نام متخصصي مربوط به هر گذرواژه، به حساب متخصص دسترسي پيدا كنند.

حملات بروت فورس هيبريدي (Hybrid brute force attacks): در اين نوع حمله، مهاجمان براي دستيابي به گذرواژهها سراغ ابزارهاي پيشرفتهاي ميروند كه ميتوانند در مدت زمان كوتاهتر و با استفاده از قدرت پردازندههاي كامپيوتر، بهطور همزمان چندين تركيب ممكن از گذرواژههاي پيچيده و متشكل از حروف، اعداد و نمادها را امتحان كرده تا به گذرواژه درست برسند.

درحاليكه گذرواژههاي ضعيف و رايج بهراحتي توسط هكر يا اسكريپت و بات قابل حدس هستند، گذرواژههاي قوي و پيچيده تنها به كمك ابزارهاي مخصوص قابل كشفشدن هستند. به عبارت ديگر، حتي گذرواژههاي قوي هم از حمله بروت فورس در امان نيستند.

دستكاري اعتبار (Credential Stuffing): اگر هكري بتواند در حمله بروت فورس به تركيب درستي از نام متخصصي و گذرواژه براي حساب متخصصي در يك وبسايت دست پيدا كند، آنوقت اين تركيب را در چندين وبسايت ديگر نيز امتحان ميكند. ازآنجاكه بسياري از متخصصان عادت دارند از يك تركيب نام متخصصي و گذرواژه براي لاگين در وبسايتهاي مختلف استفاده كنند، به طعمه آساني براي اين مدل حملات تبديل ميشوند.

اهداف هكرها از حملات بروت فورس

حملات بروت فورس معمولاً براي دستيابي به اطلاعات شخصي متخصصان ازجمله گذرواژهها، نامهاي متخصصي و پينها صورت ميگيرند و هكرها براي اين حملات از اسكريپت، بات يا نرمافزارهاي مخصوص استفاده ميكنند. اهدافي كه هكرها از انجام حمله بروت فورس دنبال ميكنند، شامل موارد زير ميشود:

- سرقت اطلاعات شخصي مانند گذرواژه يا نام متخصصي براي دسترسي به حسابهاي الكترونيك و منابع شبكه

- جمعآوري اطلاعات شخصي متخصصان براي فروش به شخص ثالث

- ظاهرشدن در نقش متخصص براي فرستادن لينكهاي فيشينگ و محتواي جعلي

- لطمهزدن به اعتبار سازمان با افشاي اطلاعات متخصصان آنها

- هدايت دامنهها به وبسايتهايي كه محتواي مخرب دارند

البته حملات بروت فورس براي اهداف مفيد نيز صورت ميگيرند. بسياري از متخصصان فناوري اطلاعات از اين مدل حمله براي تست امنيت شبكه و بهطور ويژه، قدرت روش رمزنگاري كه در شبكه استفاده شده است، استفاده ميكنند تا از حملات احتمالي هكرها در آينده جلوگيري كنند.

ضعفها و قوتهاي حملات بروت فورس

بزرگترين مزيت حمله بروت فورس (البته از ديد هكر!) سادگي اجراي آن است و در صورت وجود زمان كافي و نبود استراتژي كاهش ريسك از طرف متخصص، هميشه موفقيتآميز خواهد بود. هر سيستم مبتني بر گذرواژه و كليد رمزنگاري ميتواند با يك حمله بروت فورس هك شود. در واقع، مدت زماني كه طول ميكشد با حمله بروت فورس به سيستم نفوذ كرد، معياري متخصصدي براي سنجش سطح امنيت سيستم است.

بااينحال، حملات بروت فورس بسيار كند هستند، چون بايد هر تركيب ممكن از كاراكترها را براي رسيدن به هدف خود امتحان كنند. اين كندي با افزايش تعداد كاراكترهاي گذرواژه بيشتر هم خواهد شد. به عبارت ديگر، هككردن گذرواژه چهار كاراكتري ازطريق بروت فورس بيشتر از گذرواژه سه كاراكتري طول خواهد كشيد و به همين ترتيب هك گذرواژه پنج كاراكتري از گذرواژه چهار كاراكتري سختتر خواهد بود. وقتي تعداد كاراكترهاي گذرواژه از حد مشخصي بگذرد، كشف تصادفي آن ازطريق حمله بروت تقريباً غيرواقعبينانه خواهد بود.

اگر رشته كاراكترهاي گذرواژه به اندازه كافي بلند باشد، بروت فورسكردن آن ممكن است روزها، ماهها و حتي سالها طول بكشد. براي همين است كه در اغلب وبسايتها از شما خواسته ميشود گذرواژهاي با حداقل هشت كاراكتر انتخاب كنيد تا زمان كركشدن آن افزايش يابد.

انتخاب گذرواژههاي قوي و استفاده از كليدهاي رمزنگاري براي پنهانكردن گذرواژهها از چشم هكرها، پيادهسازي حملات بروت فورس را دشوارتر كردهاند. بااينحال، در چنين مواردي هكرها براي رسيدن به اهداف خود دست به روشهاي ديگري ميزنند؛ ازجمله مهندسي اجتماعي كه در آن رفتار و عادات متخصص عليه او استفاده ميشود يا حملات on-path كه در آن هكر با قرار گرفتن در مسير تبادل اطلاعات (مثلاً مرورگر و وب سرور) ،اطلاعات رد و بدل شده را ردگيري يا دستكاري ميكند.

حمله بروت فورس چگونه انجام ميشود؟

شايد مفهوم «حمله بروت فورس» تصوير هكري بسيار حرفهاي در حد و اندازه اليوت آلدرسون را در ذهن شما تداعي كرده باشد كه با كاغذ و قلم و به كارگيري هوش سرشار خود، در حال حدسزدن تركيبهاي مختلف گذرواژهها است. اما واقعيت از اين تصوير كسل كنندهتر است، چون مهاجمان سايبري هم مثل ساير افراد سرشان شلوغ است و عمرشان هم براي حدس تمام تركيبات ممكن يك گذرواژه ۸ كاراكتري كافي نيست. در عوض، اين مهاجمان براي حمله به صفحه لاگين وبسايت يا اپليكيشن از اسكريپت، بات يا نرمافزارهاي مختلف براي هككردن گذرواژهها در زماني بسيار كوتاهتر استفاده ميكنند.

اما كشف گذرواژه و مطابقت دادن آن با نام كابري تازه قدم اول در حمله بروت فورس است. هدف اصلي هكرها در حمله بروت فورس دستيابي به دادههاي شخصي و حساس متخصص است كه به كمك آنها ميتواند به شبكه سازماني كه متخصص عضو آن است، نفوذ كند.

اينكه حمله بروت فورس ميتواند به چه اندازه آسان يا تقريباً غيرممكن باشد، به درجه سختي گذرواژهها بستگي دارد. علت اينكه هيچ گذرواژهاي، حتي رمزعبور كارتهاي بانكي و پينها، دو رقمي نيست به اين خاطر است كه براي دو رقم تنها چهار تركيب ممكن وجود دارد و هكر ميتواند در يك ثانيه گذرواژه را حدس بزند. در عوض، اگر گذرواژهاي مثلاً ۸ كاراكتري از تركيبي از حروف انگليسي كوچك و بزرگ و اعداد (جمعا ۶۲ كاراكتر) تشكيل شده باشد، ميشود ۶۲ به توان ۸ يعني ۲۱۸ تريليون حالت ممكن!

هكرها با تركيب قدرت پردازشي CPU و GPU سرعت كرك گذرواژهها را افزايش ميدهند

با اين حساب تصور اينكه حملات بروت فورس توسط افراد و به تنهايي صورت ميگيرد، غيرواقعبينانه خواهد بود. عمر انسانها براي امتحانكردن ۲۱۸ تريليون حالت ممكن كافي نيست براي همين ابزارها به كمك ميآيند. اگر شما باتي دراختيار داشته باشيد كه در هر ثانيه يك تركيب را چك ميكند، ۲۱۸ تريليون ثانيه يا ۷ ميليون سال طول خواهد كشيد تا يك گذرواژه ۸ كاراكتري كرك شود (با فرض اينكه جواب درست آخرين حدس باشد.) اين درحالي است كه يك ابركامپيوتر به كمك نرمافزارهاي مخصوص ميتواند در هر ثانيه ۱۰ به توان ۹ حالت ممكن را مطالعه كند و اين يعني كل تركيبهاي ممكن تنها در ۲۲ ثانيه امتحان ميشود!

براي اجراي نرمافزارهاي بروت فورس به قدرت رايانشي بسيار زيادي نياز است كه البته هكرها براي آن چارهانديشي كردهاند. تركيب قدرت پردازشي CPU با واحد پردازش گرافيكي كامپيوتر ميتواند فرايند كشف گذرواژهها را با سرعتي تا حدود ۲۵۰ برابر بيشتر از CPU تنها انجام دهد. براي مثال، براي گذرواژه شش كاراكتري كه شامل اعداد هم باشد، حدود ۲ ميليارد تركيب ممكن وجود دارد. كرككردن اين گذرواژه با پردازندهاي قدرتمند كه در هر ثانيه ۳۰ گذرواژه مختلف را امتحان ميكند، بيشتر از دو سال طول خواهد كشيد؛ اما با اضافهكردن قدرت پردازشي كارت گرافيكي قدرتمند به فرايند بروت فورس، همان كامپيوتر ميتواند در هر ثانيه ۷،۱۰۰ گذرواژه را تست كند و كل اين فرايند تنها ۳٫۵ روز طول خواهد كشيد.

ابزارها و نرمافزارهاي حمله بروت فورس

مهاجم سايبري براي حمله بروت فورس وارونه از نرمافزارهايي كمك ميگيرد كه با استفاده از قدرت رايانشي كامپيوتر بهطور سيستماتيك تمام تركيبات ممكن گذرواژهها را چك كرده تا سرانجام گذرواژه صحيح شناسايي شود. ازآنجاكه امتحانكردن تمام تركيبات ممكن براي رسيدن به گذرواژه صحيح توسط انسان زمان زيادي ميبرد ( براي گذرواژه ۸ كاراكتري يا بيشتر، ميليونها سال زمان!)، صورت دادن حملات بروت فورس بدون استفاده از نرمافزارهاي كرك گذرواژه ممكن نيست. در اينجا به معرفي برخي از محبوبترين ابزارهايي ميپردازيم كه در حملات بروت فورس به كار ميروند:

نرمافزار Aircrack-ng

Aircrack-ng يكي از معروفترين ابزارها براي حمله brute force است. اين نرمافزار رايگان براي كرككردن رمزعبور وايفاي به كار ميرود. روش حمله اين ابزار ازطريق حمله ديكشنري عليه شبكه وايفاي با استاندارد IEEE 802.11 است تا رمزعبور آن را حدس بزند. ميزان موفقيت اين ابزار به ديكشنري حاوي رمزعبور آن بستگي دارد. هرچه ديكشنري بهتر و بهروزتر باشد، احتمال موفقيت آن در كرككردن رمزعبور بيشتر خواهد بود.

نرمافزار Aircrack-ng براي تعيين ميزان امنيت اتصالات وايرلس به كار ميرود. اين نرمافزار براي پلتفرمهاي ويندوز و لينوكس موجود است و ميتواند روي iOS و اندرويد نيز اجرا شود.

نرمافزار John the Ripper

يكي ديگر از ابزارهاي معروف براي حمله بروت فورس John the Ripper نام دارد. اين ابزار رايگان ابتدا براي سيستمهاي يونيكس توسعه يافت؛ اما بعد نسخههايي از آن براي پلتفرمهاي ديگر نظير ويندوز، راس، بي اواس و OpenVMS نيز عرضه شد.

به كمك اين ابزار ميتوان گذرواژههاي ضعيف را شناسايي كرد يا آنها را كرك كرد. اين ابزار از چندين قابليت كرك رمزعبور همراهي ميكند و ميتواند بهطور خودكار نوع هش استفاده شده در رمزعبور را تشخيص دهد و براي شكستن رمزنگاري آن اقدام كند. بدينترتيب، حتي برخي از گذرواژههاي رمزنگاري شده يا به اصلاح هش شده هم دربرابر اين نرمافزار ايمن نيستند و ميتوان به كمك اين نرمافزار ميزان امنيت كليدهاي رمزنگاري را سنجيد.

نرمافزار John the Ripper ميتواند با امتحانكردن تمام تركيبهاي ممكن حروف و اعداد، حملات بروت فورس ساده ترتيب دهد. اگر هم به فهرستي از گذرواژهها دسترسي داشته باشيد، ميتوان با اين نرمافزار حملات بروت فورس از نوع ديكشنري انجام داد.

نرمافزار Rainbow Crack

اين نرمافزار با توليد جدول رنگينكماني (Rainbow Table) كه براي شكستن كدهاي هش به كار ميرود، حملات بروت فورس ترتيب ميدهد. تفاوت اين ابزار با ديگر نرمافزارهاي بروت فورس در اين است كه جدولهاي رنگين كماني از پيش محاسبه شدهاند و زمان حمله را كاهش ميدهند. سازمانهاي مختلفي اين جدولهاي رنگينكماني را براي استفاده تمام متخصصان اينترنت منتشر كردهاند كه ميتوان از آنها در اين نرمافزار استفاده كرد.

Rainbow Crack از تمام نسخههاي جديد ويندوز و لينوكس همراهي ميكند.

نرمافزار L0phtCrack

اين نرمافزار به خاطر توانايياش در شكستن گذرواژههاي ويندوز شهرت دارد. L0phtCrack از حملات بروت فورس ساده، ديكشنري، هيبريدي و جدولهاي رنگينكماني استفاده ميكند. مهمترين قابليتهاي اين نرمافزار شامل زمانبندي، استخراج هش از نسخههاي ۶۴ بيتي ويندوز، الگوريتمهاي چندپردازندهاي و نظارت و رمزگشايي شبكه ميشود.

نرمافزار Ophcrack

نرمافزار Ophcrack هم بهخصوص براي شكستن گذرواژههاي ويندوز به كار ميرود. سيستم عامل ويندوز گذرواژههاي متخصصان خود را توسط الگوريتم LM هش ميكند و آنها را در فايلي به نام SAM نگهداري ميكند. فايل SAM به گونهاي رمزنگاري شده كه متخصص در حالت عادي نميتواند آن را بخواند يا كپي كند؛ اما ابزار Ophcrack ميتواند به كمك جدولهاي رنگينكماني، هش LM را بشكند و رمزعبور را استخراج كند.

اين نرمافزار بهطور پيشفرض شامل جدولهاي رنگينكماني است كه ميتوانند رمزهاي عبوري با كمتر از ۱۴ كاراكتر (متشكل از حروف و اعداد) را در چند دقيقه كرك كنند. البته ميتوان جدولهاي رنگينكماني ديگري نيز براي كرك گذرواژههاي طولانيتر دانلود كرد.

Ophcrack متن باز و رايگان است و براي سيستم عاملهاي ويندوز و لينوكس عرضه شده است.

نرمافزار Hashcat

نرمافزار Hashcat مدعي است كه سريعترين ابزار كرك گذرواژه مبتني بر پردازنده است. اين نرمافزار از الگوريتمهاي هش مختلفي ازجمله LM ،MD4 و MD5 همراهي ميكند و توانايي حملات بروت فورس ساده، تركيبي، ديكشنري و چندين مدل حمله ديگر را دارد.

استفاده از اين نرمافزارها بهطور محلي يا براي تشخيص آسيبپذيري سيستمهاي سازماني اشكالي ندارد و غيرقانوني نيست؛ اما استفاده از آنها براي هككردن گذرواژههاي متخصصان ديگر ميتواند عواقب جدي در پي داشته باشد.

راههاي محافظت دربرابر حملات بروت فورس

براي محافظت از گذرواژهها دربرابر حملات بروت فورس روشهاي مختلفي وجود دارد كه برخي از آنها از طرف متخصص و برخي ديگر بايد از طرف صاحب وبسايت رعايت شود. دراينجا به چند مورد از مهمترين آنها اشاره ميكنيم:

۱. محدودكردن تعداد دفعات واردكردن گذرواژه نادرست

يكي از راههاي مؤثر جلوگيري از حملات بروت فورس محدودكردن تعداد دفعاتي است كه مهاجم فرصت دارد تركيبهاي مختلف را براي پيداكردن گذرواژه درست امتحان كند.

در برخي وبسايتها و سرويسها چنانچه دفعات واردكردن گذرواژه نادرست از حدي بيشتر شود، حساب متخصص مسدود شده و دسترسي به آن تا مدت معيني ممكن نخواهد بود. استفاده از اين روش اگرچه جلوي حمله را نميگيرد؛ اما در كار مهاجم وقفه ايجاد ميكند.

از طرفي، اگر محدودكردن تلاش براي ورود به حساب الكترونيك بدون فكر و برنامهريزي دقيق انجام شود، ممكن است هزينههاي اضافي به سازمان تحميل كند. بههميندليل، لازم است ابتدا مطالعه شود كه آيا اين روش براي حفاظت از زيرساختهاي شركت روش مناسبي است يا خير.

۲. استفاده از گذرواژههاي قوي

يكي از بهترين و موثرترين روشها براي جلوگيري از حملات بروت فورس ديكشنري پرهيز از استفاده از كلماتي است كه ميتوان آنها را در فرهنگ لغت پيدا كرد. متخصصان همچنين بايد از استفاده از اطلاعات شخصي خود ازجمله شماره حساب بانكي براي انتخاب گذرواژه در سرويسهاي وبي كه از كليدهاي رمزنگاري قوي استفاده نميكنند، خودداري كنند.

مقاله مرتبط:دنياي بدون رمزعبور؛ نزديك اما دور

دنياي تكنولوژي اگرچه دارد به سمت سيستمهاي بدون گذرواژه پيش ميرود؛ اما تا رسيدن به آن روز هنوز زمان زيادي باقي است. براي همين خوب است با روشهاي انتخاب گذرواژه قوي كه بهراحتي در حملات بروت فورس كشف نشود، آشنا شويد كه در ادامه آنها را مطالعه خواهيم كرد.

۳. روشهاي جايگزين گذرواژههاي سنتي

روش ديگري براي كاهش حملات بروت فورس، خودداري از استفاده از رمزهاي عبور سنتي است. در عوض ميتوانيد از توكن يا رمزهاي عبور يكبارمصرف استفاده كنيد. بدينترتيب، براي دسترسي به وبسايت هر بار رمزعبور منحصربهفردي براي شما ايجاد ميشود و از حملات بروت فورس جلوگيري ميشود.

۴. احراز هويت چندعاملي

استفاده از توكن نوعي احراز هويت دوعاملي يا 2FA است. اين اقدام امنيتي بهطور رايج در تراكنشهاي بانكي استفاده ميشود. در اين روش علاوه بر استفاده از روشهاي رايج لاگين، سطح امنيتي ديگري نيز هنگام تراكنش اضافه ميشود؛ مثلاً كدي ازطريق SMS به موبايل هوشمند متخصص فرستاده ميشود يا اپليكيشنهاي احرازهويت دوعاملي نظير Google Authenticator بهطور خودكار رمزهاي عبور يك بار مصرف توليد ميكنند. بدينترتيب حتي اگر هكر به گذرواژه متخصص دسترسي داشته باشد، براي ورود نيازمند واردكردن كدي است كه خوشبختانه به آن دسترسي ندارد.

۵. نمايش كپچا (Captcha)

بعد از چندين تلاش ناموفق براي لاگين، سيستمهاي احراز هويت جلوي حمله بروت فورس باتها را ميگيرد. كپچا انواع مختلفي دارد، ازجمله تايپ متني كه در تصوير نمايش داده شده، زدن تيك گزينه I'm not a robot (من ربات نيستم) يا تشخيص اشيا در تصاوير. ميتوان قابليت كپچا را براي اولين تلاش ورود يا بعد از اولين تلاش ناموفق فعال كرد.

راههاي ايجاد پسورد قوي

شايد موثرترين عامل براي محافظت دربرابر حملات brute force انتخاب گذرواژهاي قوي است؛ اما گذرواژه بايد چه ويژگيهايي داشته باشد تا احتمال كشف آن ازطريق حملات بروت فورس كاهش يابد؟ در اينجا به چند نكته براي ايجاد پسورد قوي اشاره ميكنيم:

گذرواژههاي طولاني با انواع كاراكترهاي متنوع: در صورت امكان، بهتر است گذرواژههاي ۱۰ كاراكتري انتخاب كنيد كه شامل نمادها يا اعداد باشند. چنين گذرواژهاي ۱۷۱٫۳ كوينتيليون، يعني ۱٫۷۱ در ۱۰۲۰ تركيب ممكن، ايجاد ميكند. با استفاده از GPUاي كه ۱۰٫۳ ميليارد هش را در ثانيه امتحان ميكند، شكستن اين رمزعبور تقريباً ۵۲۶ سال طول ميكشد. البته يك ابركامپيوتر ميتواند اين گذرواژه را ظرف چند هفته كرك كند؛ بههميندليل، اضافهكردن كاراكترهاي بيشتر كشف رمزعبور شما را دشوارتر ميكند.

استفاده از عبارات عبور (passphrase) پيچيده: ازآنجاكه تمام وبسايتها از گذرواژههاي بسيار طولاني همراهي نميكنند يا بهخاطرسپردن آنها دشوار است، ميتوان از عبارات عبور بهجاي گذرواژه تككلمهاي طولاني استفاده كنيد. حملات ديكشنري بهخصوص براي كشف گذرواژههاي تككلمهاي طراحي شدهاند و تقريباً بدون هيچ زحمتي اين مدل گذرواژهها را كرك ميكنند. بههميندليل، براي افزايش امنيت سايبري لازم است عبارات عبور را كه از چندين كلمه تشكيل شدهاند با كاراكترهاي اضافي و نمادها تركيب كرد.

براي انتخاب عبارت عبور بهتر است از ذهن خود كمك نگيريد، چون ذهن انسان قادر نيست به كلماتي فكر كند كه از الگوي طبيعي زبان پيروي نميكنند و ابزارهاي بروت فورس بهراحتي قادرند كلمات اين چنيني را حدس بزنند. بههميندليل،، استفاده از روش Diceware پيشنهاد ميشود. دايسور فهرستي از ۷،۷۷۶ كلمه انگليسي است كه در كنار هر كلمه يك عدد ۵ رقمي از يك تا شش قرار دارد. حالا با پنج بار تاس ريختن، تركيب عددي كه بدست ميآيد را يادداشت كرده و كلمه مربوط به آن را از فهرست دايسور انتخاب كنيد. اين كار را تا اندازهاي كه ميخواهيد عبارت عبورتان طولاني شود، تكرار كنيد تا به عبارتي برسيد كه كاملاً رندوم است و به اصطلاح، آنتروپي يا همان آشفتگي بالايي دارد.

اگر عبارت انتخابي شما از پنج كلمه تشكيل شده باشد، ۷،۷۷۶۵ تركيب ممكن براي آن وجود دارد و براي حدس آن به ۱۴ كوينتيليون (۱۴ با ۱۸ صفر) بار تلاش نياز است. طبق هشدار ۲۰۱۳ ادوارد اسنودن، حدسزدن عبارت عبور هفت كلمهاي به كمك ابزاري با قابليت يك تريليون حدس در ثانيه، ۲۷ ميليون سال طول خواهد كشيد.

خوبي استفاده از عبارت عبور بهجاي گذرواژه طولاني تك كلمهاي آساني بهخاطرسپردن آن است. بهعنوان مثال، حفظكردن «bolt vat frisky fob land hazy rigid» از «d07;oj7MgLz’%8» آسانتر، اما كرككردن آن ازطريق حمله بروت فورس بهشدت دشوار و زمانبر است.

تعيين قوانين براي ساخت گذرواژه: بهترين گذرواژهها آنهايي هستند كه ميتوانيد بهراحتي خاطر بسپاريد؛ اما براي كسي كه آن را ميخواند كاملاً بيمعني باشد. هنگام ايجاد عبارت عبور، ميتوانيد حروف صدادار كلمه را حذف كنيد يا تنها دو حرف اول كلمه را به كار ببريد؛ مثلاً بهجاي wood از wd استفاده كنيد.

خودداري از استفاده از گذرواژههاي رايج: حملات بروت فورس براساس فهرستي از گذرواژههاي رايج و افشا شده در حملات نقض داده اگر گذرواژه انتخابي شما رايج باشد، حتي اگر از ۸ كاراكتر تشكيل شده باشد، به احتمال بسيار زياد در اين فهرست وجود دارد و در عرض چند ثانيه قابل كركشدن است.

استفاده از گذرواژههاي منحصربهفرد براي هر وبسايت: براي اينكه قرباني حملات دستكاري اعتبار (Credential Stuffing) نشويد، بايد حواستان باشد كه از يك گذرواژه بيشتر از يك بار استفاده نكنيد. براي افزايش امنيت حتي بهتر است نام متخصصي خود را نيز براي هر وبسايت تغيير بدهيد. بدينترتيب اگر يكي از حسابهاي شما هك شد، حسابهاي ديگر امن خواهند بود.

استفاده از مديريت گذرواژه: اپليكيشنهاي مديريت رمزعبور بهطور خودكار رمزهاي عبور پيچيده ايجاد ميكنند و اطلاعات لاگين متخصص را در وبسايتهاي مختلف ذخيره ميكنند. بدينترتيب، با ورود به اپليكيشن مديريت رمزعبور ميتوانيد به تمام حسابهاي الكترونيك خود دسترسي داشته باشيد. اين اپليكيشنها به شما امكان ميدهند رمزهاي عبور طولاني و بسيار پيچيده ايجاد كنيد بدون اينكه از بابت يادآوري آنها نگراني داشته باشيد.

در كل، قويترين گذرواژه دربرابر حملات بروت فورس گذرواژهاي است كه در عين طولاني بودن و منحصربهفرد بودن، تا حد ممكن رندوم باشد و از الگوهاي قابل پيشبيني زبان طبيعي پيروي نكرده باشد. بههميندليل، استفاده از اپليكيشنهاي مديريت رمزعبور براي افزايش امنيت سايبري توصيه ميشود.

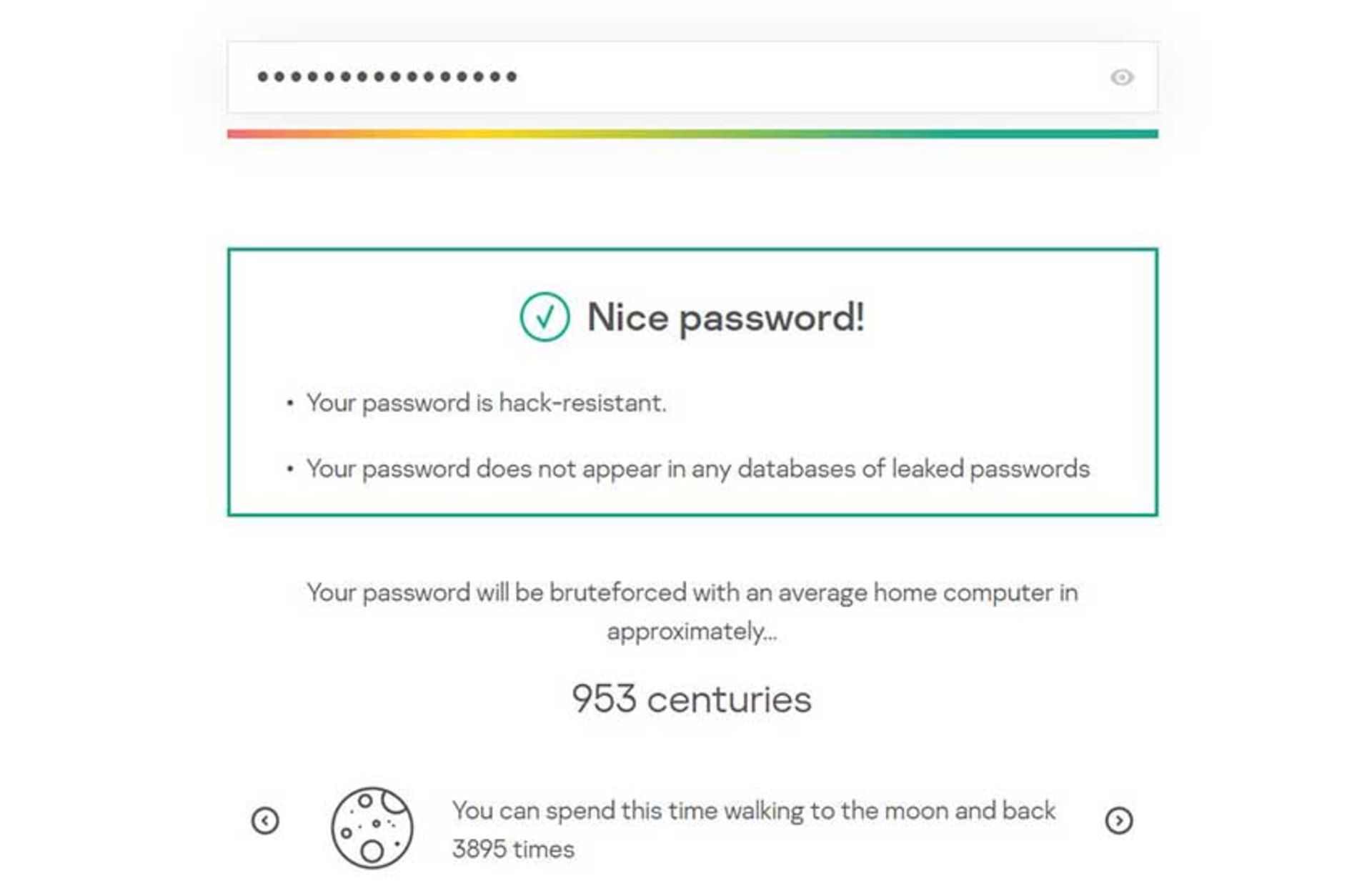

مطالعه درجه امنيت پسورد

اگر ميخواهيد بدانيد گذرواژه انتخابي شما چقدر قوي است و چه مدت زمان لازم است تا ابزار حملات بروت فورس آن را كرك كند، ميتوانيد از سايت مطالعه گذرواژه كسپرسكي استفاده كنيد. براي مثال، طبق محاسبات اين وبسايت رمزعبور هشت كاراكتري با تركيبي از حروف كوچك و بزرگ، اعداد و نماد، ۱۲ روز طول ميكشد تا توسط يك كامپيوتر معمولي شكسته شود.

بااينحال، اين نكته را هم در انديشه متخصصين بگيريد كه بسياري از سرويسها بهطور واقعي قادر به تشخيص درجه سختي گذرواژه نيستند؛ مثلاً وبسايتي كه اينتل براي مطالعه درجه امنيت رمزعبور متخصصان چنديدن سال پيش راه اندازي كرده بود (و البته ديگر دردسترس نيست)، تخمين ميزد كه شكستن رمزعبور «BandGeek2014» شش سال طول خواهد كشيد، درحاليكه در واقعيت هكرها توانستند اين رمزعبور را در همان ثانيههاي اول كرك كنند. به همين ترتيب، وبسايت كسپرسكي مدت زمان كركشدن اين رمزعبور را سه ماه تخمين زده است.

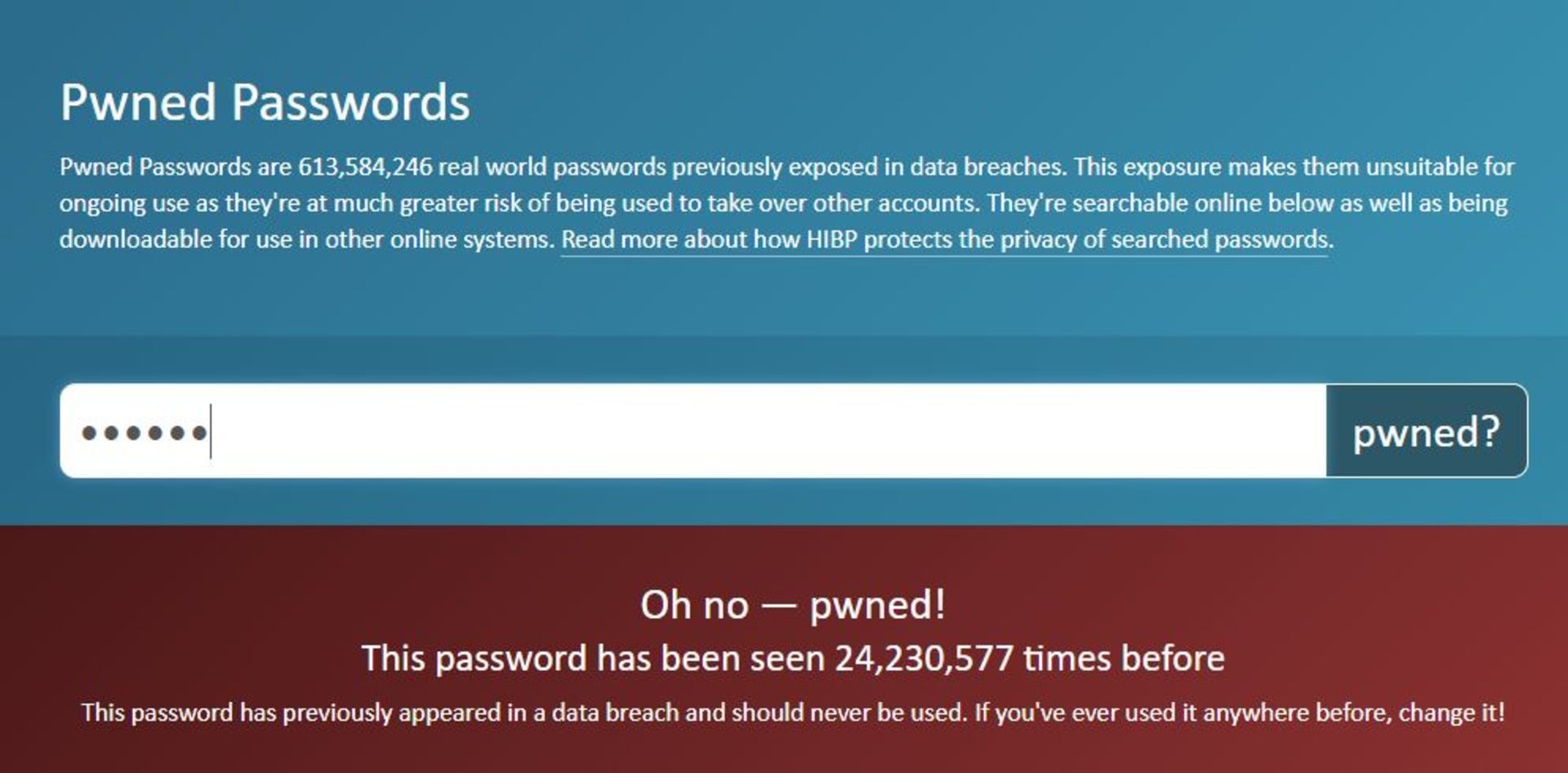

آيا گذرواژه من فاش شده است؟

يكي از روشهاي بهشدت توصيه شده هنگام تعيين گذرواژه استفاده از گذرواژههاي منحصربهفرد براي هر وبسايت است؛ مثلاً اگر گذرواژه شما در حمله نقض داده فاش شده باشد و در دارك وب دردسترس هكرها قرار گرفته شده باشد، اين گذرواژه ديگر به هيچ عنوان امن نيست و در عرض چند ثانيه توسط نرمافزارهاي بروت فورس كرك ميشود.

يكي از روشهايي كه ميتوانيد مطالعه كنيد آيا گذرواژه انتخابي شما در حملات نقض داده فاش شده است يا خير، استفاده از وبسايت Have I Been Pwned است؛ مثلاً اين وبسايت با مطالعه 123456 به شما ميگويد كه اين رمزعبور ۲۴,۲۳۰,۵۷۷ بار در حملات نقض داده فاش شده است و اصلاً امن نيست. اگر يكي از گذرواژههاي شما فاش شده است، در اولين فرصت آن را تغيير دهيد.

شما متخصصان اخبار تخصصي، علمي، تكنولوژيكي، فناوري مرجع متخصصين ايران چقدر از امنيت گذرواژههاي خود مطمئن هستيد؟ آيا تاكنون حسابهاي الكترونيك شما با حمله بروت فورس مواجه است؟

هم انديشي ها